Cuprins

- INTRODUCERE 3

- CLASIFICAREA RISCURILOR 4

- MANAGEMENTUL RISCULUI 7

- 1. Caracterizarea sistemului 7

- 2. Identificarea amenințărilor 8

- 3. Identificarea vulnerabilităților 9

- 4. Analiza controalelor 9

- 5. Determinarea probabilității de realizare a amenințărilor 10

- 6. Analiza impactului 10

- 7. Determinarea riscului 11

- 8. Recomandări asupra unor controale adecvate 11

- CONCLUZII 14

- BIBLIOGRAFIE 16

Extras din proiect

INTRODUCERE

Societatea îmbrățișează din ce în ce mai mult tehnologia informației. Informația care până nu de mult avea la bază hârtia, îmbracă acum forma electronică. Informația pe suport de hârtie mai este încă rezervată documentelor oficiale, acolo unde este necesară o semnătură sau o stampilă. Adoptarea semnăturii electronice deschide însă perspective digitizării complete a documentelor, cel puțin din punct de vedere funcțional. Acest nou mod de lucru, în care calculatorul a devenit un instrument indispensabil și un mijloc de comunicare prin tehnologii precum poșta electronică sau Internetul, atrage după sine riscuri specifice. O gestiune corespunzătoare a documentelor în format electronic face necesară implementarea unor măsuri specifice.

Măsurile ar trebui să asigure protecția informațiilor împotriva pierderii, distrugerii sau divulgării neautorizate. Cel mai sensibil aspect este acela de a asigura securitatea informației gestionată de sistemele informatice în noul context tehnologic.

Astfel, managementul securității sistemelor infromatice se referă la acea parte a managementului unei companii care are ca scop crearea mecanismelor necesare pentru a asigura gestionarea, evaluarea și eliminarea riscurilor potențiale în relație cu disponibilitatea, integritatea și confidențialitatea informațiilor.

Riscurile utilizării inadecvate a sistemelor informatice sunt privite din două puncte de vedere:

- utilizarea inadecvată a sistemelor informatice ca o consecință a unor riscuri manifestate;

- utilizarea inadecvată a sistemelor informatice ca o cauză generatoare de riscuri.

Scopul asigurării securității sistemelor informatice este reprezentat de interesele celor care depind de sistemele informatice și de daunele care pot rezulta din eșecul asigurării confidențialității și integrității informațiilor.

CLASIFICAREA RISCURILOR

Clasificarea riscurilor utilizării inadecvate a sistemelor informatice:

1. Riscurile de securitate: amenintări interne sau externe rezultate în urma accesului neautorizat și fraudulos la informații. Acestea includ scurgeri de date, fraudă, virusi dar și atacuri directionate asupra anumitor tipuri de aplicații, utilizatori sau informații.

2. Riscurile de accesibilitate: informația devine inaccesibilă de către persoanele cu drept de utilizare, datorită unor întreruperi neplanificate ale sistemului. Trebuie avut în vedere de către fiecare organizație riscul de pierdere sau de corupere a datelor și să asigure toate mijloacele necesare evitarii acestor riscuri cât și recuperării datelor în timp util în cazul unui dezastru.

3. Riscurile legate de performanță: informația devine inaccesibilă datorită limitărilor de performanță și scalabilitate ale sistemului. Trebuie luate în considerare toate necesitățile tehnice cantitative și de performanță pentru a putea face față în situațiile de maxim, dar analizând atent cerințele de resurse pentru a evita cheltuielile inutile și pentru a minimiza costul de întreținere al sistemului informatic.

4. Riscurile de conformitate: încălcarea regulamentelor și/sau a politicilor interne ale companiei.

5. Managementul riscurilor este procesul de implementare și menținere a mijloacelor de reducere a efectelor riscurilor la un nivel considerat acceptabil și nepericulos de către managementul companiei. Acest proces impune urmatoarele:

- Analiza de risc;

- Politicile de securitate;

- Schema de securitate ;

- Audit tehnic și financiar;

- Testarea vulnerabilităților și accesului neautorizat;

- Monitorizarea - detectarea accesului neautorizat prin dispozitive de identificare;

- Instalarea și administrarea serviciilor de încredere.

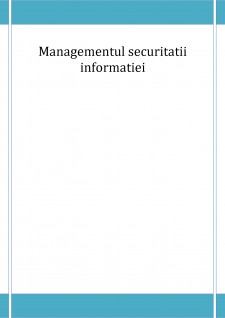

Analiza de risc este componenta cea mai importantă din cadrul managementului riscurilor. Aceasta este un proces de evaluare a vulnerabilităților sistemului informatic și a amenințărilor la care acesta este sau poate fi expus. În urma acestui proces se identifică consecințele probabile ale riscurilor analizate și ale vulnerabilităților asociate și se pun bazele întocmirii unui plan de securitate care să fie în conformitate cu un raport corespunzător eficiență-cost. Realitatea practica impune abordarea riscului informatic prin prisma a 3 factori: amenintarile privite ca evenimente sau activități (în general, din exteriorul sistemului auditat) care pot să afecteze vulnerabilitățile existente în orice sistem cauzând astfel impactul, apreciat a fi o pierdere sau o consecință pe termen scurt, mediu sau lung suportată de organizație. Riscul la nivelul unei organizații nu poate fi eliminat, el va exista întotdeauna, managementul societății fiind responsabil de reducerea lui la un nivel acceptabil. În acest sens, figura de mai jos pune în corespondență diferite elemente ce necesită a fi luate în calcul pentru reducerea riscului.

Bibliografie

[1]. Iancu, S., (2001), Unele probleme sociale, economice, juridice și etice ale utilizării tehnologiei informației și comunicațiilor, București;

[2]. OECD, (2002), Guidelines for the Security of Information Systems and Networks,

[3]. http://www.oecd.org/dataoecd/16/22/15582260.pdf;

[4]. Popa, S., (2007), Securitatea sistemelor informatice, Bucuresti;

[5]. Ana Maria Suduc, (2009), Riscuri asociate utilizării inadecvate a tehnologiilor societății informaționale, Bucuresti ;

[6]. Iosif, G., Marhan, A.M., (2005), Analiza și managementul erorilor în interacțiunea om-calculator, Ergonomie cognitivă și interacțiune om-calculator, Ed. Matrix Rom, București; Revista Informatica Economica, nr.2 (14)/2000, Bucuresti ;

[7]. Proiect OpenSSL: http:// www. openssl. org/ ;

[8]. http://www.securekit.com/.

Preview document

Conținut arhivă zip

- Managementul securitatii informatiei.docx